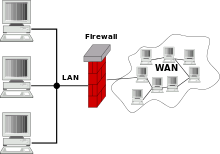

En términos de seguridad informática, un cortafuegos (o firewall) es un software o dispositivo que controla y filtra el tráfico de red entre el interior (zona de confianza) y el exterior (zona menos fiable, como la WAN o Internet). Un cortafuegos se coloca entre la red que debe protegerse y la red exterior y aplica un conjunto de reglas que se aplican a cada paquete o conexión. Esas reglas deciden si un paquete o una conexión pueden pasar, si deben registrarse o si se descartan. Cuando se necesita proteger una red grande o crítica, el software del cortafuegos suele ejecutarse en un equipo dedicado o en un appliance que no realiza otras funciones.

Cómo funciona

Un cortafuegos inspecciona el tráfico según distintos criterios: dirección IP de origen/destino, puertos, protocolos, estado de la conexión, contenido de la carga útil y reglas específicas definidas por el administrador. Dependiendo del tipo de cortafuegos, la inspección puede ser:

- Filtrado de paquetes (stateless): evalúa cada paquete de forma independiente según reglas simples (IP/puerto/protocolo).

- Filtrado con estado (stateful): rastrea el estado de las conexiones (por ejemplo, TCP) para permitir respuestas legítimas sin abrir puertos adicionales.

- Proxy o firewall de aplicación: actúa como intermediario en la capa de aplicación, inspeccionando y filtrando el contenido (por ejemplo HTTP/S, FTP) y aplicando políticas más granulares.

- Firewall de nueva generación (NGFW): combina inspección profunda de paquetes, control de aplicaciones, prevención de intrusiones (IPS) y correlación con inteligencia de amenazas.

Tipos clave de cortafuegos

- Basado en red (Network-based): appliance o software que protege segmentos de red enteros. Ideal para perímetros de empresas.

- Host-based (HIPS / software en endpoint): protege un único servidor o equipo, controlando el tráfico hacia y desde ese host.

- Firewall perimetral o de borde: se ubica entre la red interna y Internet; suele ser la primera línea de defensa.

- Firewall en la nube (Cloud firewall): ofrecido como servicio por proveedores cloud para proteger instancias y redes virtuales.

- Web Application Firewall (WAF): especializado en proteger aplicaciones web contra ataques a la capa de aplicación (XSS, SQLi, etc.).

- UTM (Unified Threat Management): integra cortafuegos, antivirus, VPN, filtrado web y otras funciones en un solo equipo.

Ubicación y despliegue

El cortafuegos suele colocarse en el perímetro de la red entre el router/gateway y la red interna. También puede haber múltiples cortafuegos internos para segmentar redes (por ejemplo, separar servidores críticos, redes de administración y usuarios). En entornos corporativos, es común usar una combinación de:

- Cortafuegos perimetrales para controlar el acceso desde Internet.

- Cortafuegos internos para segmentación y contener incidentes.

- Firewalls en endpoints y en la nube para proteger recursos específicos.

Reglas y políticas

Las políticas de cortafuegos definen qué tráfico se permite o bloquea. Buenas prácticas incluyen:

- Principio de menor privilegio: denegar todo por defecto y permitir solo el tráfico necesario.

- Reglas explícitas por puerto, protocolo, origen y destino.

- Uso de grupos o etiquetas para simplificar la gestión (por ejemplo, "servidores web").

- Registro (logging) y alertas para detectar actividad sospechosa.

- Revisión y mantenimiento periódico de las reglas.

Ventajas y limitaciones

- Ventajas: control granular del tráfico, reducción de la exposición a ataques, segmentación de la red, capacidad de registrar actividad.

- Limitaciones: no protege contra amenazas internas si las reglas son débiles, no reemplaza antivirus ni control de identidad, puede ser el punto de fallo o cuello de botella si no está bien dimensionado.

Mejores prácticas y mantenimiento

- Aplicar actualizaciones de firmware y firmas de seguridad regularmente.

- Habilitar y revisar logs; integrar con SIEM para correlación de eventos.

- Probar reglas en entornos de ensayo antes de aplicarlas en producción.

- Usar VPN y autenticación multifactor para accesos remotos.

- Realizar auditorías y pruebas de penetración para validar la efectividad.

En resumen, un cortafuegos es una pieza fundamental de la seguridad de red que, bien configurada y mantenida, reduce significativamente el riesgo de accesos no autorizados y ayuda a controlar el flujo de datos entre zonas de confianza y el exterior. Sin embargo, debe formar parte de una estrategia de seguridad en capas que incluya actualizaciones, monitorización, controles en endpoints y buenas prácticas operativas.