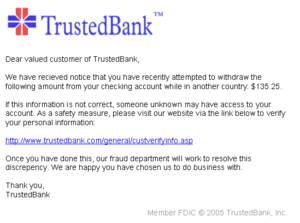

El phishing es una forma en que los delincuentes obtienen información sensible (como nombres de usuario o contraseñas) mediante engaños. Es una técnica de ingeniería social que explota la confianza, el miedo o la prisa del usuario. Muy a menudo, el phishing se realiza por correo electrónico, aunque también puede usarse a través de SMS, llamadas de voz, redes sociales o aplicaciones de mensajería. Estos mensajes suelen aparentar provenir de una entidad legítima —un banco, un servicio en línea, una empresa de paquetería o una red social— y piden al usuario que confirme o vuelva a introducir sus credenciales en una página que imita a la real.

Ejemplos y tipos comunes

- Phishing general: Correos masivos que piden que "confirme" datos personales o haga clic en un enlace para evitar el bloqueo de la cuenta.

- Spear phishing: Ataques dirigidos a una persona o empresa concreta, con información personalizada para parecer más creíbles.

- Whaling: Phishing dirigido a altos ejecutivos u objetivos de alto perfil.

- Clone phishing: Se duplica un mensaje legítimo anterior y se reemplaza el enlace o el archivo adjunto por uno malicioso.

- Smishing y vishing: Phishing por SMS (smishing) o por llamadas telefónicas (vishing), a menudo pidiendo códigos o información sensible.

- Pharming: Manipulación de la resolución de nombres para dirigir a los usuarios a sitios falsos incluso cuando escriben la dirección correcta.

Señales para detectar un intento de phishing

- Saludo genérico (por ejemplo, "Estimado cliente") en lugar de tu nombre real.

- Errores ortográficos o gramaticales evidentes.

- Dirección del remitente que no coincide con la entidad que supuestamente envía el mensaje (mira la dirección completa).

- Enlaces cuyo destino real difiere del texto visible: coloca el cursor encima para ver la URL antes de hacer clic.

- Solicitudes urgentes de información personal o financiera.

- Archivos adjuntos inesperados o con extensiones sospechosas (.exe, .scr, .zip inusuales).

- Ofertas increíbles o solicitudes inusuales de pagos o transferencias.

Riesgos y consecuencias

La suplantación de identidad permite a los delincuentes acceder a cuentas bancarias o a otras cuentas como las de compras, subastas o juegos. También puede utilizarse para el robo de identidad, fraude financiero, envío de malware a tus contactos, pérdida de datos personales y compromiso de cuentas profesionales. Además del daño económico directo, el phishing puede causar perjuicios reputacionales y costos significativos en recuperación y mitigación.

Cómo protegerte (medidas preventivas)

- No hagas clic en enlaces ni abras adjuntos de correos o mensajes sospechosos.

- Comprueba la URL manualmente: escribe la dirección del sitio en el navegador en lugar de usar el enlace recibido.

- Activa la verificación en dos pasos (2FA) en tus cuentas importantes; añade un segundo factor diferente a la contraseña.

- Usa un gestor de contraseñas para generar y almacenar contraseñas fuertes y únicas.

- Mantén el sistema operativo, el navegador y el software antivirus actualizados.

- Configura filtros antiphishing en tu correo y usa proveedores de correo que detecten fraudes.

- Verifica solicitudes sensibles por otro canal (llamada o mensaje oficial) antes de facilitar datos.

- Educa a tu familia y compañeros de trabajo sobre las señales de phishing y las buenas prácticas.

Qué hacer si crees que has sido víctima

- Cambia inmediatamente la contraseña de la cuenta comprometida y de cualquier otra cuenta que use la misma contraseña.

- Activa 2FA si aún no lo tienes y revisa las opciones de recuperación de cuenta.

- Contacta a tu banco o proveedor de servicios si divulgaste datos financieros.

- Escanea tus dispositivos con un buen antivirus y busca signos de malware.

- Revisa movimientos y actividad reciente en tus cuentas y, si es necesario, presenta una reclamación o congelamiento.

- Informa del incidente al proveedor de correo y, si procede, a las autoridades o entidades de protección al consumidor.

- Avisa a tus contactos si la cuenta comprometida pudo haber enviadoles mensajes maliciosos.

Evolución y datos históricos

El phishing ha crecido desde sus inicios y ha ido adaptándose a nuevas plataformas y técnicas. Por ejemplo, en enero de 2005 el phishing creció un 42%: en diciembre de 2004 se enviaron 8.829 correos electrónicos con phishing, pero a finales de enero de 2005 la cifra aumentó a 12.845. El número de páginas web con phishing creció de 1.740 a 2.560 en el mismo periodo. Estas cifras ilustran cómo el fenómeno puede crecer rápidamente y por qué es importante mantenerse alerta y aplicar medidas de protección.

En resumen: el phishing es una amenaza persistente que aprovecha la confianza humana. Mantén hábitos seguros en línea, desconfía de solicitudes inesperadas y utiliza herramientas de protección para reducir el riesgo.